최근 SK텔레콤에서 유심 정보가 대규모로 유출된 사건이 발생하며 많은 분들이 불안을 느끼고 있습니다. 다행히 현재까지는 실제 피해 사례는 확인되지 않았지만, 유심 해킹이라는 이슈 자체가 우리 일상에 얼마나 깊숙이 침투할 수 있는지를 보여주는 경고이기도 합니다.

이번 포스팅에서는 단순한 뉴스 정리를 넘어서, 누구나 쉽게 따라할 수 있는 유심 해킹 예방 수칙과 각 통신사별 유심 보호 방법까지 정리해드립니다. SKT 이용자가 아니더라도 꼭 읽어두셔야 할 내용입니다.

유심 해킹이란? 심스와핑(SIM Swapping)부터 이해하자

유심 해킹은 쉽게 말해 해커가 내 유심 정보를 복제해 가짜 휴대폰을 만들어 나인 척 활동하는 행위입니다. '심스와핑'이라고 불리는 이 공격은 실제로 인증 문자, OTP 등 모든 통신 기능을 해커가 가로챌 수 있기 때문에 특히 금융, 코인, SNS 해킹으로 이어질 위험이 큽니다.

유심 해킹을 막는 실질적인 방법 5가지

① 유심 보호 서비스 가입하기 (SKT 등 통신사)

- SKT 유심 보호 서비스는 유심을 다른 기기로 옮기거나 임의 변경할 수 없도록 막아줍니다.

- 해외에서의 사용도 제한되며, 부정 사용 가능성을 차단합니다.

- 가입 방법: SK텔레콤 홈페이지 또는 티월드 앱 → 유심 보호 서비스 메뉴 → 가입 클릭

- KT와 LG U+도 유사 서비스 운영 중 (KT: 'USIM 잠금', LG: 'USIM 보안설정')

유심보호서비스 | T world

여기를 눌러 T world로 이동하세요.

m.tworld.co.kr

② 유심 비밀번호(PIN) 설정

모든 스마트폰에서 유심에 별도 비밀번호(PIN)를 설정할 수 있습니다. 이 기능을 켜두면 기기 재시작 시 또는 유심 변경 시 비밀번호를 입력해야 하므로 복제가 사실상 불가능해집니다.

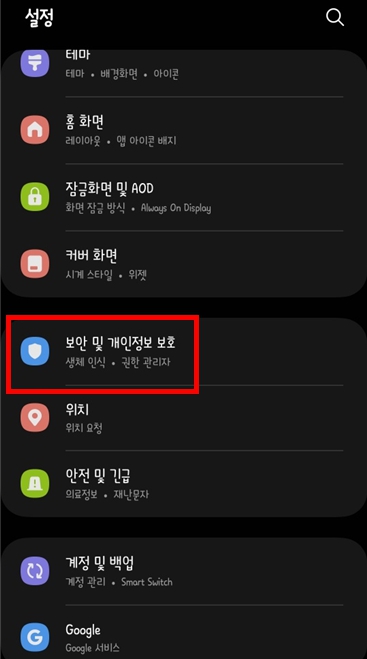

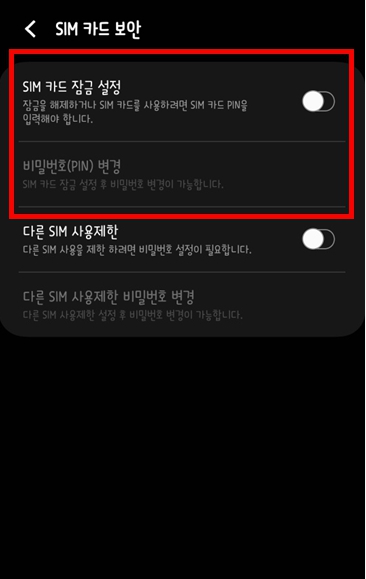

설정 방법: 설정 → 보안 → 유심 보안 → PIN 코드 설정

③ 명의도용 방지 서비스 활용

정부에서 운영하는 ‘M세이퍼(m-safer.kr)’ 서비스를 이용하면 내 명의로 휴대폰 개통을 제한할 수 있습니다. 휴대폰 명의 도용을 원천 차단하는 좋은 방법입니다.

가입 후에는 타인이 내 명의로 개통하거나, 유심을 발급받는 일이 원칙적으로 불가능해집니다.

Msafer 명의도용방지서비스

명의도용방지서비스 Msafer란? 전기통신서비스 부정 개통 예방 및 명의도용 피해방지를 위해 전기통신사업법(제32조의6)에 의해 전기통신사업자가 제공하는 대국민 무료 서비스 부정가입/명의도

www.msafer.or.kr

④ 문자 인증보다 강력한 2차 인증 설정

가장 취약한 인증 수단이 바로 문자 기반 2차 인증입니다. 가능하다면 OTP 앱, 생체 인증, 보안키 등을 활용한 인증 수단으로 변경하세요.

카카오, 네이버, 구글, 은행 앱 대부분은 OTP 앱 연동이 가능합니다.

⑤ 의심 문자 클릭 금지 + 백신 앱 사용

유심 해킹과 스미싱은 세트로 작동하는 경우가 많습니다. 의심스러운 링크가 포함된 문자는 절대 클릭하지 마시고, 휴대폰 백신을 주기적으로 검사해주세요.

백신 앱 추천: 알약M, V3 모바일 시큐리티 등

SK텔레콤 유심 해킹 사태, 지금 무엇이 문제인가요?

2025년 4월, 국내 통신사 중 가입자 수 2,300만 명에 달하는 SK텔레콤에서 대규모 유심 정보 유출 사고가 발생했습니다. 이번 해킹은 단순한 개인정보 유출이 아니라, 통신의 핵심인 '유심(USIM)' 자체가 노출된 사례로 보고 있습니다.

유심은 단순한 칩이 아닙니다. 우리의 전화번호, 인증 정보, 그리고 각종 금융 서비스 이용의 기반이 되는 디지털 신분증이자, 해커들이 노릴 수밖에 없는 중요한 타깃입니다.

유심 해킹이 가져올 수 있는 피해는?

1. 복제폰 생성으로 인한 금융 범죄

유심 정보가 유출되면 심스와핑(SIM Swapping)이라는 방식으로 복제폰을 만들 수 있습니다. 이 복제폰을 통해 본인 인증을 가로채면, 인터넷 뱅킹, 증권 앱, 코인 지갑까지 접근이 가능합니다.

2. 개인정보 유출과 조합 시 파괴력 극대화

이번 사건에서 다행히도 개인정보 유출은 확인되지 않았지만, 전문가들은 유심 정보와 함께 이름, 주민번호, 주소 등이 같이 유출된다면 위조폰을 만들어 다양한 범죄에 사용될 수 있다고 경고하고 있습니다.

3. 코인 지갑도 안전하지 않을 수 있다?

코인 지갑 대부분은 2차 인증으로 문자 인증을 사용합니다. 만약 유심이 복제되면 해당 인증 메시지를 해커가 받게 되어 코인 탈취 위험이 존재합니다. 물론 OTP나 생체인증을 병행하면 안전성이 높아지지만, 아직 문자 인증만 사용하는 분들이 많기 때문에 주의가 필요합니다.

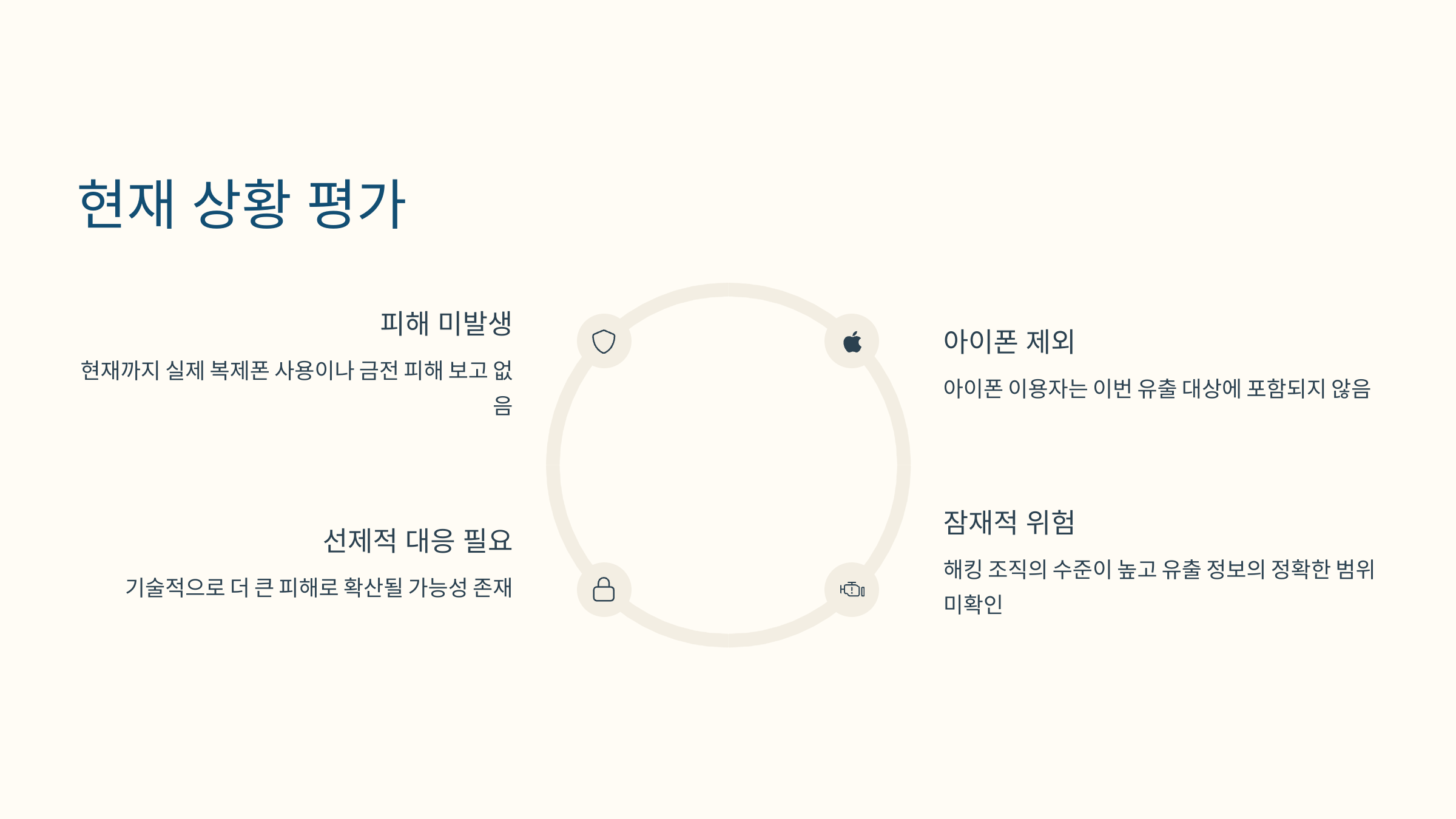

하지만 아직은 크게 걱정 안 해도 되는 이유

현재까지 실제 복제폰 사용 사례나 금전 피해는 보고되지 않았고, SK텔레콤도 "악용된 정황은 없다"고 밝혔습니다. 또한 아이폰 이용자의 경우는 이번 유출 대상에 포함되지 않은 것으로 파악되고 있습니다.

하지만 해킹 조직의 수준이 높다는 점, 유출 정보의 정확한 범위가 아직 확인되지 않았다는 점을 고려하면, 선제적 대응은 필요합니다.

나 자신과 자산을 지키는 최소한의 보안

이번 사건은 현재 피해 규모가 크지 않더라도, 기술적으로 충분히 더 큰 피해로 확산될 수 있는 위험이 존재합니다. 당장 금융 피해가 없다고 안심하기보다는, SK텔레콤 유심 보호 서비스에 가입하고 유심 비밀번호를 설정하는 등 방어 수단을 강화하는 것이 중요합니다.

이번 사건을 보면서 느끼는 건 하나입니다. "우리는 이미 디지털 자산 시대에 살고 있다"는 것. 유심 하나로 계좌, 코인, 인증서가 모두 털릴 수 있는 시대에 살고 있다면, 최소한의 보안 설정은 필수입니다.

지금 바로 휴대폰 설정 메뉴를 열어 유심 비밀번호를 걸고, 유심 보호 서비스를 신청하세요. 단 5분이면 내 디지털 신분증을 지킬 수 있습니다.

'유용한 생활 정보' 카테고리의 다른 글

| 여신거래 안심 차단으로 개인정보 보호하고 안전한 금융거래 하기 (2) | 2025.04.29 |

|---|---|

| 통신 3사 공통 스마트폰 개인정보 보안 조치 총정리 (1) | 2025.04.29 |

| 국세청이 알려주는 숨은 돈 찾기: 자동 환급과 세금포인트 정리 (0) | 2025.04.22 |

| 국민건강보험 환급금 조회·신청·자동 설정 방법 총정리 (2) | 2025.04.22 |

| 2025 달라진 근로장려금 제도, 신청대상 확대 자동신청 도입 (0) | 2025.04.21 |